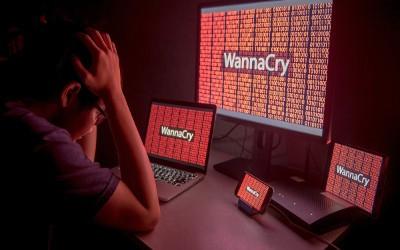

A onda do momento quando se fala em crimes virtuais é o “ransomware“. A técnica que resulta no “sequestro” de uma máquina, bloqueando o acesso a ela e exigindo um pagamento como resgate, ganhou fama com o WannaCry e, agora, outras ameaças começam a capitalizar em cima do seu sucesso.

Um desses problemas é o SLocker, uma família de ransomware famosa por agir no mundo mobile já há algum tempo. Na penumbra durante os últimos anos, o SLocker voltou à tona de forma repentina em maio visando a aparelhos com Android. O ransomware é supostamente o primeiro direcionado ao sistema da Google a utilizar criptografia de arquivos e a rede TOR para garantir o anonimato de suas comunicações a partir de um aparelho infectado.

O sistema operacional mais popular do mundo (inclusive mais usado do que o Windows) é um dos mais visados quando se fala em vírus e malware na atualidade, e não demoraria mesmo para que uma ameaça grave surgisse para ele. Apesar de ser capaz de travar o acesso a alguns arquivos do Android e exigir um pagamento para liberá-los, o SLocker já foi controlado.

SLocker é possivelmente o primeiro ransonware para Android a utilizar a criptografia de arquivos e a rede TOR para se manter anônimo

Isso porque, logo após a sua identificação, ferramentas capazes de desbloquear com sucesso os aparelhos tomados pelo ransomware também foram publicadas, reduzindo assim o seu potencial de risco. Além disso, apenas cinco dias após os especialistas em segurança terem tomado ciência do retorno do SLocker, um suposto responsável por ele foi preso pela polícia na China, o que deve comprometer ainda mais a sua atuação.

Segundo o blog da companhia especializada em segurança digital TrendMicro, graças aos canais de transmissão limitados da nova ameaça para o sistema Android, poucas pessoas foram atingidas pelo SLocker.

Método

Ainda de acordo com a TrendMicro, a amostra do ransomware obtida por eles veio por meio de um aplicativo chamado King of Glory Auxiliary, uma espécie de cheater para o altamente popular game mobile King of Glory.

Ao infectar um dispositivo móvel, o SLocker faz uma busca no Android por arquivos cujo tamanho varie entre 10 KB e 50 MB, evitando com isso bloquear arquivos essenciais do sistema (o que impediria o Android de funcionar) e visando aos arquivos baixados da web, documentos de texto, fotos, vídeos e por aí vai. Após criptografá-los, o ransomware solicita o pagamento de uma determinada quantia para então fornecer a chave capaz de destravar o acesso aos arquivos.

Aparentemente, a ameaça do SLocker está sob controle; afinal, seu possível criador foi preso e já foram publicadas ferramentas capaz de descriptografá-lo. Entretanto, é sempre importante ficar alerta para possíveis variações (ou mesmo “concorrentes”) que possam surgir.

Fontes: tecmundo e trendmicro